Бесплатный ssl‑сертификат globalsign

Содержание:

- Можно ли получить SSL-сертификат бесплатно

- Цели использования сертификатов

- Виды SSL-сертификатов

- Специфика работы сертификатов SSL/TLS

- Бесплатные сертификаты SSL/TLS от Let’s Encrypt

- Что такое SSL, TLS

- Зачем нужен SSL-сертификат

- Как работает защищенное соединение?

- В чем разница между HTTP и HTTPS?

- Почему SSL-сертификат — это важно

- Сколько стоит нормальный SSL-сертификат для сайта

- Сколько стоит SSL-сертификат?

- Принудительное подключение SSL

Можно ли получить SSL-сертификат бесплатно

Для любого веб-сайта безопасность – это вопрос первостепенной важности. Благодаря ей возникает доверие пользователей и поисковых систем

Если веб-ресурс осуществляет транзакции или подписки, ему необходим высокий уровень безопасности. Для более простых сайтов хватит элементарной защиты без дополнительных фишек.

Существует несколько видов SSL-сертификатов, чем больше в них наворотов, тем выше будет компенсация в случае взлома соединения, а в браузере – написано название компании.

Для представителей малого бизнеса это лишнее. Им главное – установить защищенное соединение с сайтом и убедиться, что посетитель на нем. Это позволяет самый элементарный сертификат – Essential. Кстати, его можно получить даром!

5 способов получить сертификат SSL бесплатно

1. Проект Let’s Encrypt.

Совместное с Linux Foundation детище, спонсорами которого выступают Mozilla, Akamai, SiteGround, Cisco, Facebook и др. HTTPS-сертификат от Let’s Encrypt – бесплатный.

Данный сервис автоматизированный, поэтому вам не придется тратить время на создание CSR, чтобы заверить сертификат.

Если вы пользуетесь виртуальным хостингом, то вполне вероятно, что он уже принимает участие в выпуске сертификатов через Let’s Encrypt. Например, Reg.ru, Sprinthost и Timeweb это точно поддерживают.

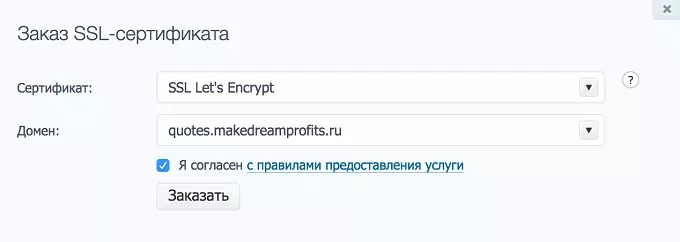

У «Таймвеба», например, выпуск сертификата выглядит так:

- заходите в «Дополнительные услуги»;

- далее – в «SSL-сертификаты»;

- в поле «Сертификат» выбираете SSL Let’s Encrypt.

Готово. Через пару минут «документ» будет выпущен. Продлевается он автоматически через каждые 3 месяца. Все предельно просто.

Если вашим хостингом не поддерживается выпуск сертификата через Let’s Encrypt, поинтересуйтесь у администраторов: возможно, скоро такая возможность появится.

2. Comodo.

Этот инструмент выдает бесплатный SSL-сертификат на 90 дней. Это удобно, если вы намерены проверить: чем отличается работа с сертификатом и без. Или при запуске каких-нибудь недолговременных проектов.

Получить SSL-сертификат, защищенный надежным алгоритмом шифрования, бесплатно – дело нескольких минут. Сертификаты Comodo распознаются всеми основными браузерам.

3. Cloud Flare.

Специализация этой компании – кибербезопасность и технологии CDN, позволяющие сделать веб-ресурсы более быстрыми и надежными. В числе пользователей Cloud Flare немало известных сайтов, в том числе Reddit, yelp, Mozilla, StackOverflow.

Cloud Flare не так давно презентовала универсальный сертификат для сайтов HTTPS, предназначенный всем пользователям. Если вы дружите с Cloud Flare, но пока не активировали SSL, сделать это можно легко и быстро.

4. StartCom.

StartCom дает бесплатный SSL-сертификат в личное пользование. Для его получения надо обязательно подтвердить право собственности на домен.

То есть это реально бесплатный DV-сертификат 1 класса! Прекрасный вариант для личного сайта или блога.

5. WoSign.

Еще один сервис, который безвозмездно предоставляет сертификат безопасности HTTPS, выдавая его на 2 года. Он поддерживает алгоритм SHA2. «WoSign CA Free SSL Certificate G2» является эмитентом сертификатов.

Есть несколько других эмитентов SSL-сертификатов, которые дадут вам ознакомительную версию без взимания какой-либо платы сроком на 30 дней:

- GeoTrust;

- Symantec;

- Trustico;

- Quality SSL;

- Entrust (на 60 дней).

Таким образом, получить бесплатно HTTPS-сертификат для собственного сайта или блога вполне реально, особенно если знаешь конкретные «адреса».

Вас также может заинтересовать: Анализ контента сайта: 9 этапов + сервисы помощники

Цели использования сертификатов

Что такое SSL и каковы причины их применения? SSL является основой безопасного Интернета и защищает конфиденциальную информацию. MTS SSL обеспечивает конфиденциальность, критическую безопасность и целостность данных как для веб-сайтов, так и для личной информации пользователей.

Основная причина применения сертификации SSL состоит в том, чтобы хранить конфиденциальные данные, отправленные через сеть, в зашифрованном виде, чтобы прочесть ее мог исключительно получатель без доступа третьих лиц

Это важно, потому что информация, которую вы отправляете в Интернете, передается с компьютера на компьютер, чтобы добраться до целевого сервера. Любой компьютер, находящийся между вами и сервером, может видеть ваши номера кредитных и дебетовых карт, имена пользователей и пароли и другую конфиденциальную информацию, если он не зашифрован сертификатом

Когда используется SSL-protocol, информация становится абсолютно нечитаемой для всех пользователей, за исключением серверной части, на которую отправляется информация.

Виды SSL-сертификатов

Какие бывает SSL-сертификаты, в двух словах не рассказать, так как есть несколько критериев, по которым их можно классифицировать. Начнем с самоподписанных и доверенных.

Самоподписанный сертификат можно выпустить самостоятельно при наличии нужных инструментов. К примеру, это доступно в некоторых панелях управления веб-сервером (ISPmanager, Cpanel и т.д.). Из хорошего здесь то, что такой сертификат бесплатный, из плохого — его можно использовать только для служебных целей, а вот доверие посетителей сайта он не вызывает, потому что в адресной строке сообщается «Не защищено». Иначе говоря, сайт выглядит точно так же, как и если бы у него не было сертификата.

Доверенный сертификат выпускается Удостоверяющим центром — организацией, обладающей правом на выдачу сертификатов

Из всего того, что дает такой SSL-сертификат, стоит выделить самое важное: для посетителей сайта — это гарантия безопасности, а для его владельца — доверие пользователей. Википедия определяет Центр сертификации как «сторону, чья честность неоспорима»

Вот несколько тому объяснений:

- Проверка на право владения доменным именем или информации о компании, которая запрашивает сертификат.

- Высокий уровень шифрования данных, подкрепленный финансовой гарантией.

- Цепочки корневых сертификатов доверенных центров по умолчанию включены практически во все браузеры.

Эти преимущества в большей степени относятся к коммерческим Центрам сертификации (к примеру, Sectigo). Существуют также бесплатные, самым популярным является Let’s Encrypt.

Чем отличаются бесплатные SSL-сертификаты от коммерческих: обычно методы шифрования и тех, и других центров соответствуют актуальным стандартам, но бесплатные не предоставляют финансовую гарантию, такие сертификаты могут не поддерживаться некоторыми браузерами и операционными системами и имеют небольшой срок действия (как правило, 90 дней).

Также сертификаты можно разделить, основываясь на способе проверки:

- DV, Domain Validation — сертификат, подтверждающий доменное имя. Его можно получить за 15 минут, так как Центр сертификации проверяет только право владения доменом.

- OV, Organization Validation — сертификат, подтверждающий домен и существование организации. При его выпуске, помимо права на домен, CA проверяет и регистрацию компании. Для получения такого SSL-сертификата понадобится несколько дней.

- EV, Extended Validation — сертификат, подтверждающий принадлежность сайта компании. Перед тем, как его выпустить, Центр сертификации проводит тщательную проверку — от права на домен до лицензии на вид деятельности, в среднем это занимает от нескольких дней до двух недель. Заказ открыт только юридическим лицам.

Раньше отличительной чертой EV являлась не только особая проверка, но и отображение этого сертификата на сайте — в адресной строке браузера было закреплено название компании и обозначено зеленым цветом.

Буквально недавно произошло изменение, и название компании было перенесено «под замочек». Нужно нажать на него, чтобы посмотреть информацию. Обновление вступило в силу в новых версиях некоторых браузеров: Chrome 77, Firefox 70, Safari на iOS 12 и macOS 10.14.

Как уже упоминалось выше, сертификат заказывается для доменного имени. А что делать, если нужно защитить и домен, и поддомены? Или сразу несколько разных доменных имен? Нужен ли отдельный SSL-сертификат каждому субдомену или домену?

Если вы используете и домен, и субдомены, стоит обратить внимание на SSL Wildcard. Этот сертификат распространяется на основной домен, а также его поддомены уровнем ниже

Он дороже сертификатов, предназначенных для одного домена, так что имеет смысл в его покупке, когда субдоменов много. Если же 1-2, то выгоднее заказать сертификаты отдельно для каждого.

В ситуации, когда у вас много онлайн-проектов на отдельных доменах, поможет SAN SSL, который защищает сразу несколько доменов (также его называют мультидоменным сертификатом). Его цена зависит от количества доменов, для которых он предназначен.

Специфика работы сертификатов SSL/TLS

Вернемся к ситуации с покупкой билетов на сайте. Как мы выяснили, при отправке личных данных начинают действовать сертификаты. Но что происходит, если защита не производится должным путем?

Без подключения SSL/TLS контакт между пользователем и веб-сайтом происходит через канал HTTP. А это означает, что вся передаваемая информация находится в открытом виде: доступ к данным лежит на поверхности. То есть, когда происходит связь между пользователем и сайтом, например, при оплате билетов на самолет, вся информация, включая паспортные данные, может быть получена злоумышленником. Такое происходит, если на сайте не используются сертификаты защиты.

При подключении SSL/TLS, пользователь устанавливает соединение с веб-сервером HTTPS, который защищает все конфиденциальные данные при передаче. Кроме того, срабатывает привязка криптографического ключа к передаваемой информации и выполняется шифровка данных, которую никто не сможет перехватить.

SSL/TLS используют ассиметричное шифрование для аутентификации пользователя и симметричное для сохранения целостности личной информации.

Бесплатные сертификаты SSL/TLS от Let’s Encrypt

Рекомендую воспользоваться сертификатами SSL/TLS от Let’s Encrypt, так как:

- Они бесплатные;

- Подойдут большинству проектов;

- Установка и настройка относительно несложные, и не займут много сил и времени.

Из минусов — сертификат актуален 90 дней, поэтому настроим его обновление на автомате.

Установка Certbot

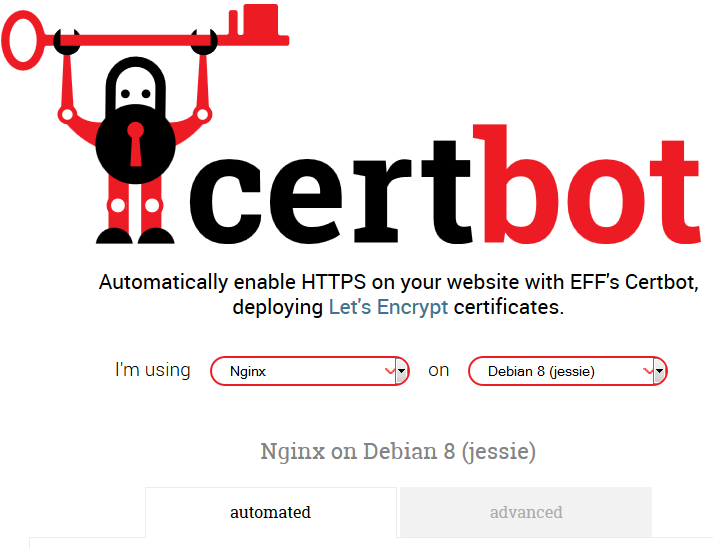

Сам гайд по установке Let’s Encrypt советует делать всё через Certbot. Сработает, если есть доступ по SSH.

Установка Certbot в Debian 8 Jessie

Помощник Certbot в выборе версии сервера

Выбираем установку

apt-get install certbot -t jessie-backports

Как настроить поддержку Backports

Пишете в консоль (добавляет дополнительный источник для пакетов):

echo "deb http://ftp.debian.org/debian jessie-backports main contrib non-free" >> /etc/apt/sources.list

Потом обновляете список пакетов:

apt-get update

и снова пробуете установить Certbot:

apt-get install certbot -t jessie-backports

Затем проверяете, как вышло

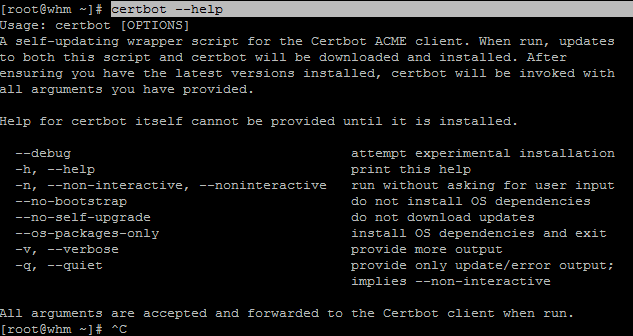

certbot --help

Установка Certbot в CentOS 7

Установка происходит так:

-

yum -y install yum-utils

-

yum-config-manager --enable rhui-REGION-rhel-server-extras rhui-REGION-rhel-server-optional

-

yum install certbot

Универсальная инструкция по установке Certbot

- Скачиваем Certbot:

wget https://dl.eff.org/certbot-auto

- Даём права на исполнение с помощью chmod

chmod a+x certbot-auto

- Перемещаем certbot-auto к остальным бинарным файлам, чтобы появилась возможность начинать команды с

mv certbot-auto /usr/local/bin/certbot

- Проверяем, что получилось:

certbot --help

Должы увидеть что-то подобное:

Настройка Certbot

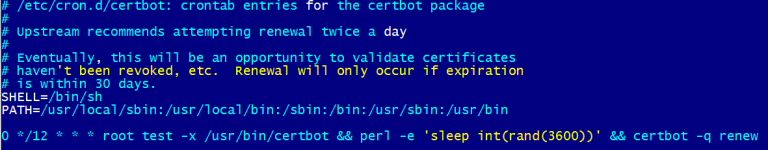

Теперь, когда certbot установлен (а вы можете убедиться в этом, задав команду), советую заглянуть в cron-задачи

cd /etc/cron.d

В директории должен появиться файл с примерно следующим содержанием

Самая последняя строчка — это правило cron, которое будет проверять сертификаты SSL, TLS дважды в день и обновлять устаревшие. К сожалению, он не перезагружает вебсервер, поэтому Вам нужно добавить правило вручную в конец строки.

В итоге, строка будет выглядеть примерно так:

0 */12 * * * root test -x /usr/bin/certbot && perl -e 'sleep int(rand(3600))' && certbot -q renew && /etc/init.d/nginx reload

Добавили, сохраняем.

Далее, подготовка, тестирование и установка сертификата для сайта.

Подготовка и тестирование конфигурации SSL, TLS

Перед тем, как получить сертификат SSL/TLS, хорошей практикой будет протестировать правильность настройки сервера. Дело в том, что если есть проблема, которая не даст получить или обновить сертификат: центр сертификации имеет жёсткие лимиты обращений к нему (10 в час). И если есть ошибка, которую никак не удаётся выявить, то можно очень быстро упереться в лимит. Чтобы избежать этой проблемы, можно воспользоваться Staging Environment от Let’s Encrypt. — это тестовая среда, полностью имитирующая общение с центром сертификации, и выдающая недоверенные сертификаты-пустышки. Однако, она имеет повышенные лимиты обращения к ней и служит исключительно для тестирования и настройки конфигурации сервера:

- Выдача и обновление сертификата на 1 домен имеет лимит 30 000 в неделю.

- Ошибка валидации имеет лимит 60 раз в час.

Чтобы воспользоваться тестовой окружающей средой, достаточно для certbot использовать ключ .

Например, так можно протестировать выдачу сертификата:

certbot certonly --webroot -w /var/www/example.com -d example.com -d www.example.com --email --agree-tos --staging

Кстати, посмотреть, как происходит обновление сертификатов, но без реального обновления, просто проверить правильность конфигурации, можно командой:

certbot renew --dry-run

А обновить все сертификаты на сервере вручную можно командой

certbot renew

После перезагрузите NGINX

nginx -s reload

Установка сертификата SSL, TLS от Let’s Encrypt

Вводим команду в консоль Putty:

certbot certonly --webroot -w /var/www/example.com -d example.com -d www.example.com --email --agree-tos

- — путь до директории с файлами сайта

- — прописываем имена доменов

- — ваш email, куда можно будет восстановить доступ

- — согласие с лицензионными требованиями

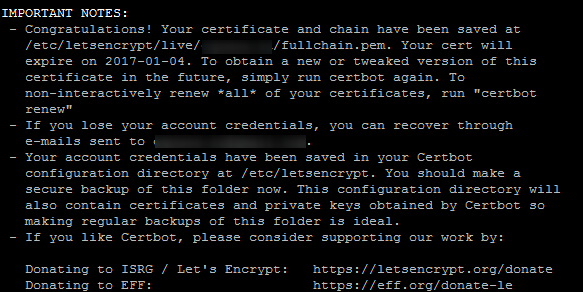

Если всё нормально, вам выдаст сообщение об успешном завершении создания сертификата

Итак, сертификат установлен в директорию

Что такое SSL, TLS

SSL (англ. secure sockets layer — уровень защищённых cокетов) — криптографический протокол, который обеспечивает безопасную связь между сервером и клиентом. Этим протоколом шифруется интернет-трафик, который невозможно прослушать. В 2014 году был скомпрометирован (была обнаружена уязвимость), из-за чего на основании протокола SSL 3.0 был создан стандарт TLS, учитывающий ошибки предшественника, а SSL фактически прекратил своё развитие.

TLS (англ. Transport Layer Security — безопасность транспортного уровня) — криптографический протокол, обеспечивающий защищённую передачу данных от сервера к клиенту. TLS является потомком SSL 3.0. В основе работы лежат симметричное шифрование для конфиденциальности, асимметричная криптография для аутентификации и коды аутентичности сообщений для сохранения их целостности.

Данный протокол широко используется в приложениях, работающих с сетью Интернет, таких как веб-браузеры, работа с электронной почтой, обмен мгновенными сообщениями и IP-телефония (VoIP).

Зачем нужен SSL-сертификат

Каждый, кто заходит на тот или иной сайт, «делится» с ним многими данными. Велика вероятность, что они могут быть похищены злоумышленниками, если сайт не использует SSL-сертификат.

С веб-сайта, который не защищен сертификатом, можно увести сведения, представляющие ценность: персональные данные, информацию финансового характера, личную переписку и т. д. Без шифрования все это может попасть в руки нерадивых поставщиков интернет-услуг, хостера веб-ресурса или мошенника, использующего ту же сеть Wi-Fi, что и вы.

На незащищенном сайте можно беспрепятственно размещать рекламу или отслеживать посещения, собирать данные для таргетинга и продавать их разным компаниям, чем и пользуются недобросовестные провайдеры. Понятно, для чего нужен SSL-сертификат.

В стандарты Интернета HTTPS внесли в 2000 году. Однако интерес к теме возрастал постепенно и достиг пика на стыке 2013 и 2014 годов. Когда стала обсуждаться информация о том, что Google будет учитывать HTTPS в поисковой выдаче. Сведения подтвердились в августе 2014 года самой компанией – в блоге веб-мастеров она сделала публикацию, где однозначно говорилось, что HTTPS является фактором ранжирования, так как обеспечивает безопасную передачу данных.

Рекомендуемые статьи по данной теме:

- Юзабилити сайта: от разработки до апгрейда

- Продвижение сайта в Интернете для чайников

- Белая раскрутка сайта без перехода на темную сторону

Что это значило для владельцев сайтов и веб-мастеров? Такой новостью «Гугл» давал понять: хочешь занимать верхние позиции в выдаче, устанавливай защищенное соединение

Правда, имелись оговорки, что пока названный фактор принимается во внимание не более чем в 1 % всех запросов и даже в них значит меньше, чем уникальность контента. Несмотря на озвученные намерения придать фактору безопасности больший вес, повального перехода на HTTPS не произошло

Спустя несколько лет корпорация начала действовать через Google Chrome:

- январь 2017 года: HTTP-страницы, на которых вводятся пароли и номера кредитных карт, браузер маркирует как небезопасные;

- октябрь 2017 года: запускается Chrome 62 – он считает небезопасными уже HTTP-страницы, где собираются любые данные (имейл-адреса, логины и прочие сведения), и вообще все сайты, не имеющие SSL, использующие режим «Инкогнито»;

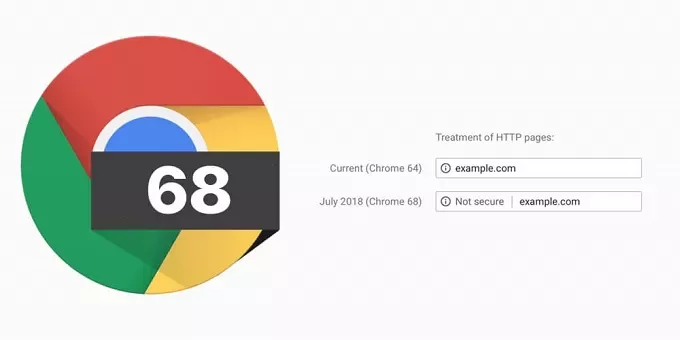

- июль 2018 года: выходит Chrome 68, в его интерпретации все HTTP-сайты – ненадежные.

Вообще, инициатором движения за переход на HTTPS является CA/Browser Forum, объединяющий центры сертификации, производителей браузеров и прочих приложений, которые используют SSL/TLS.

По убеждению Google, в корне неверно считать, что HTTPS требуется только тем сайтам, на которых обрабатываются конфиденциальные сведения. Компания аргументирует это такими факторами, как безопасность и влияние трендов.

Что касается безопасности. Угрозу представляет перехват любой информации. Всякий HTTP-запрос без защиты может раскрывать данные о посетителях, их интересах, поведении и т. д

Суммируя данные с разных источников, мошенники предугадывают намерения и действия пользователей, раскрывают их личности.

Что немаловажно, незаконно вступив в связь между сайтом и пользователем, злоумышленники могут не только похитить личные сведения, но также исказить их. Для наглядности: представьте, что почтальон вскрывает и переписывает корреспонденцию – примерно то же делают и хакеры, внедряя на HTTP-страницы вредоносные элементы, рекламу запрещенной продукции или сайтов с порно-контентом

Пользователь уверен, что это и есть ваш ресурс. От такого рода неприятностей и призван оградить HTTPS.

Относительно следования трендам можно сказать, что в протоколе нуждаются «продвинутые веб-приложения», то есть сайты, работающие на десктопе как стандартные веб-страницы, а в смартфоне или на планшете – как приложения. Их плюсы: быстрая загрузка, надежность, возможность офлайн-функционирования.

Исходя из этого, «Гугл» и считает, что будущее Интернета – за HTTPS. Это мнение никак не могут игнорировать веб-мастера, хотя бы потому, что 55 % пользователей предпочитают Google Chrome другим браузерам.

Стоит отметить, что и российская компания «Яндекс» ратует за внедрение HTTPS. Новые версии ее браузера тоже делают специальные отметки на страницах, которые не имеют данного сертификата, или там, где он просрочен.

Каким сайтам обязательно нужен сертификат SSL:

Строго говоря, SSL-сертификат сегодня нужен каждому сайту, но в первую очередь позаботиться о его приобретении должны:

Вас также может заинтересовать: Внутренняя оптимизация сайта: пошаговый разбор

Как работает защищенное соединение?

Чтобы не загружать вас тяжелыми терминами и чрезмерно технической информацией, я постараюсь объяснить все просто и на пальцах.

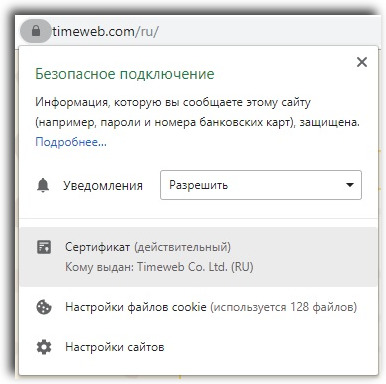

Каждый сертификат, выдаваемый той или иной компанией, заносится в общую базу. При соединении с сайтом браузер отправляет запрос через HTTPS в эту самую базу, откуда ему приходят данные о сертификате – когда, кем и на какой срок выдан. Если все хорошо, веб-ресурс открывается и вы видите его содержимое, а также зеленый замочек в адресной строке.

Если по каким-то причинам сертификат отсутствует или содержит ошибки, то более новые версии браузеров сразу же оповещают вас об этом, предотвращая загрузку файлов веб-ресурса.

Теперь поговорим о самом шифровании и о том, что оно из себя представляет. Все данные, передаваемые по защищенному каналу, шифруются с помощью специальных ключей. Расшифровать их можно только при наличии этих самых ключей. Стоит отметить, что у сервера и клиента есть по паре закрытых ключей и один открытый. Они математически связаны между собой. Какое-то стороннее вмешательство практически невозможно.

Таким образом, мы можем понять, что даже если в цепочке клиент – сервер появится третий лишний, то он ни в коем случае не сможет узнать закрытые ключи и не получит доступ к информации.

Потому-то HTTPS и называют защищенным протоколом. Ваши данные находятся под полной защитой от несанкционированного доступа. Многие пользователи очень ценят это, поэтому проекты с таким типом протокола имеют в их глазах куда большее значение, чем проигнорировавшие эту возможность.

В чем разница между HTTP и HTTPS?

Как упоминалось ранее, HTTPS — это тот же самый HTTP протокол (протокол передачи гипертекста), который поддерживает шифрование. Данные по HTTPS передаются поверх криптографического протокола SSL или TLS, который их шифрует. HTTP же передает обычные текстовые данные, что делает данный протокол уязвимым к внешним угрозам.

Как работает SSL?

SSL-сертификат устанавливается на север, а не на CMS (систему управления сайтом) или домен. Сертификат содержит 2 ключа: публичный (public) и приватный (private). Public-key используется для шифрования трафика в пользовательской части: от браузера к серверу. Private-key используется для того, чтобы расшифровать полученные данные на сервере.

В криптографии есть базовая задачка про почтальона и ключи, которая поможет вам понять принцип работы шифрования. Звучит она так:

Ответ на данную задачу мы дадим в конце статьи, подумайте над ее решением самостоятельно.

Почему SSL-сертификат — это важно

Чтобы оценить важность безопасности, достаточно представить, сколько сведений передается в этих случаях: ФИО, адрес проживания, номер телефона, реквизиты банковской карточки и так далее. И здесь качество защиты личной информации уже становится более значимым моментом

Если какие-то данные попадут к третьим лицам, не имеющим никакого отношения к организации, чьими услугами человек пользуется в конкретный момент, они могут быть использованы в противозаконных целях.

С важностью SSL разобрались. Пользователь Сети должен хорошо знать, кому доверяет личную информацию

Также стоит отметить, что рассматриваемый вопрос регулирует и соответствующий закон «О персональных данных». Если интернет-площадка получает от пользователей хотя бы минимальную информацию, например, ФИО, адрес электронной почты, она становится оператором персональных данных. Следовательно, ресурс должен обеспечить защиту этих сведений. Здесь предусмотрено несколько мер, одной из которых является установка SSL.

И, конечно, наличие рассматриваемого сертификата играет важную роль для продвижения сайта в одной из популярных поисковых систем (ПС) — Google. Если еще несколько лет назад доля сайтов с SSL среди лидеров поисковой выдачи составляла всего 30%, сегодня она больше 80%.

Следовательно, установка SSL — верный способ обеспечить для площадки доверие пользователей и поисковых систем. А это залог успешности и отличных перспектив для проекта.

Сколько стоит нормальный SSL-сертификат для сайта

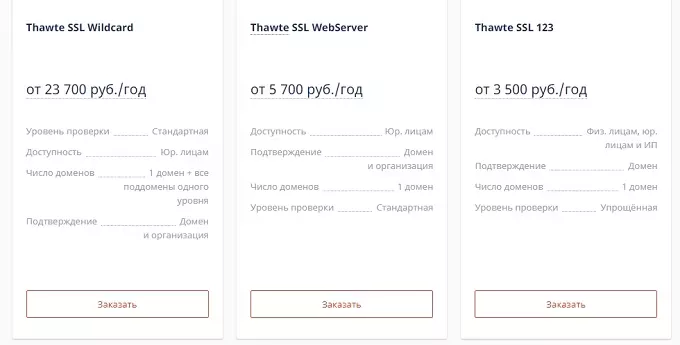

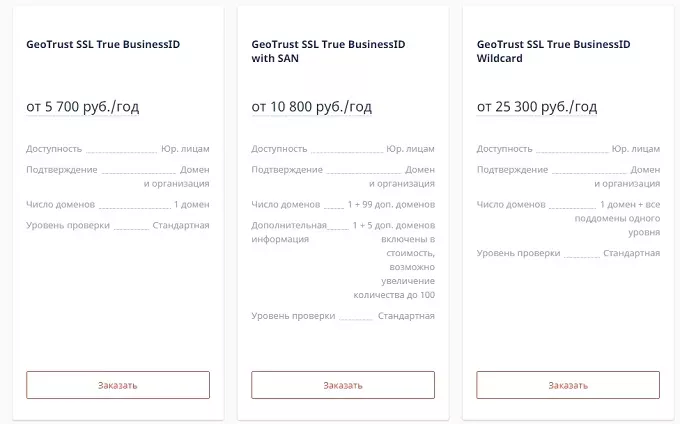

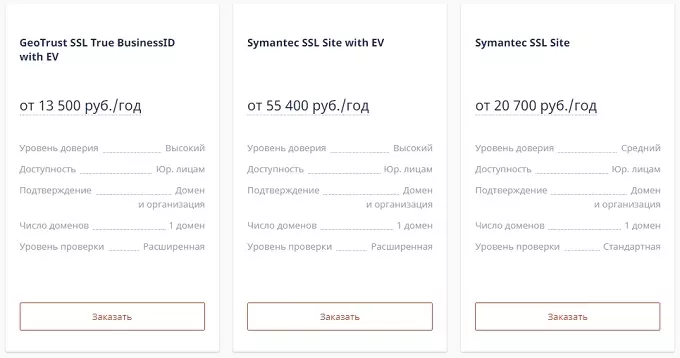

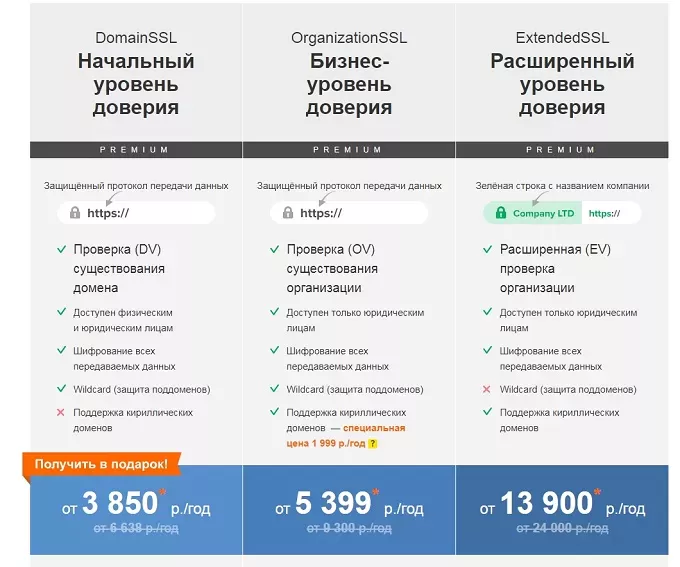

Как уже отмечалось, SSL-сертификаты могут стоить по-разному у каждого поставщика или посредника. Вот некоторые актуальные на начало 2019 года примеры:

- RU-Center (nic.ru) – крупнейший российский регистратор доменных имен

Здесь представлен широкий ассортимент сертификатов.

REG.ru – еще один крупный регистратор и хостинг-провайдер

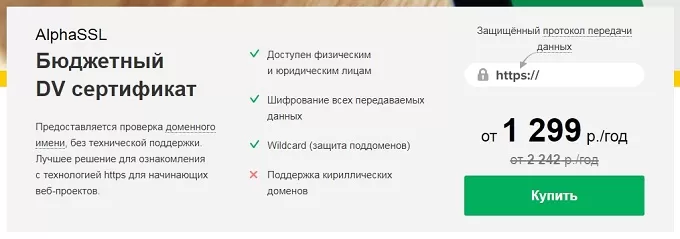

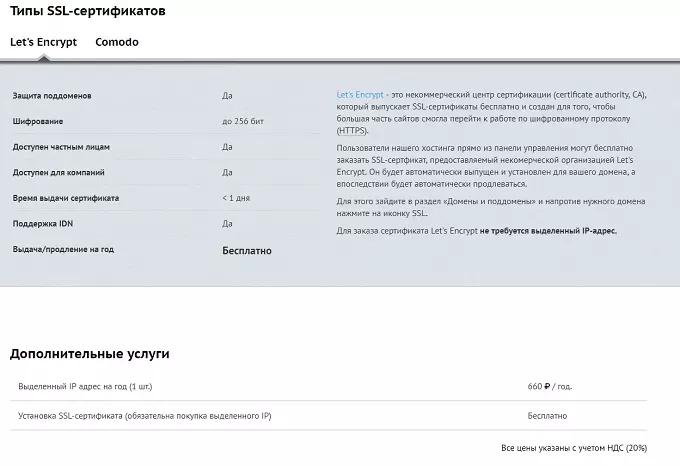

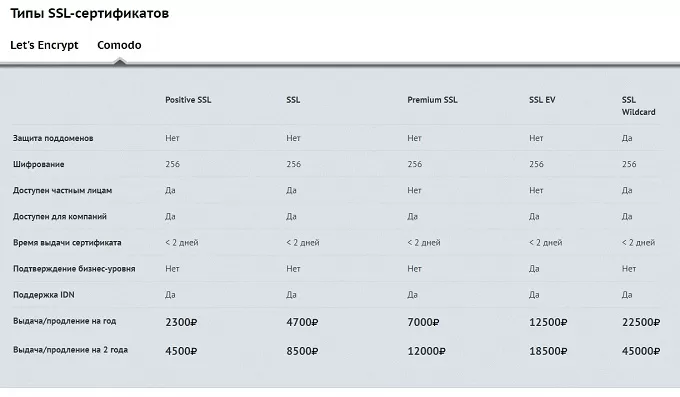

BEGET (beget.ru) – популярный хостинг-провайдер

В этой компании можно бесплатно заказать сертификат SSL от некоммерческой организации Let’s Encrypt.

Или приобрести SSL-сертификат от Comodo за деньги.

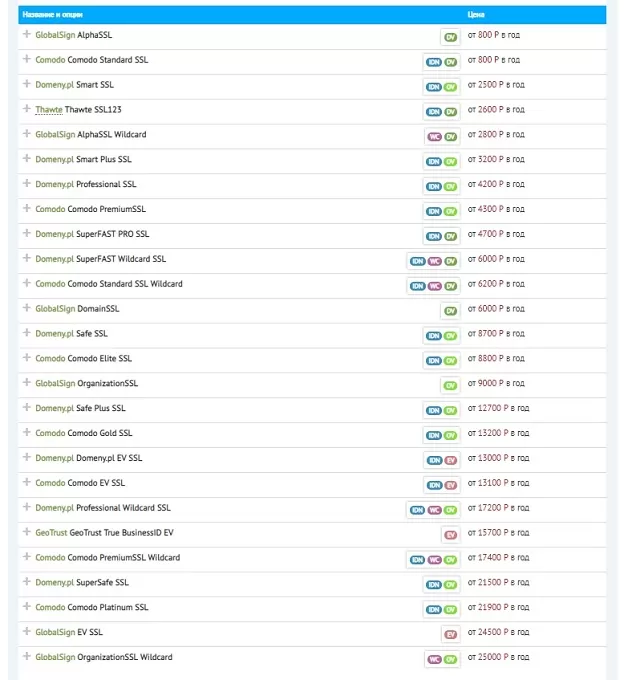

HOSTLAND (hostland.ru) – еще один отечественный хостинг-провайдер

Здесь есть что выбрать: много всевозможных сертификатов от разных поставщиков.

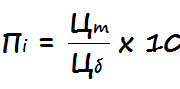

Сколько стоит SSL-сертификат?

В среднем SSL-сертификаты у большинства регистраторов варьируются от 1500 до 20 000 рублей. При покупке SSL-сертификата вам необходимо четко понимать его назначение. Если вы не работаете с финансами и персональными данными, и для вас не имеет большого значения отображение данных о компании для повышения доверия со стороны пользователей, будет вполне достаточно установить бесплатный SSL-сертификат от Let’s Encrypt. Впоследствие его можно будет поменять на платный аналог с более расширенной проверкой данных без вреда для индексации сайта. Более того, с точки зрения SEO, нет разницы между платным SSL-сертификатом и бесплатным. Так что в данном случае, выбор должен основываться на возможностях вашего хостинг-провайдера.

Вернемся к нашей задаче. Итак, как передать письмо от абонента A к абоненту B, чтобы его не прочитал почтальон?

- Леша кладет письмо в сейф, заперев его на замок, отправляет сейф с письмом Маше.

- Маша получает замкнутый сейф, и дополнительно запирает его своим замком. Отправляет сейф обратно Леше.

- Леше сейф приходит уже с двумя замками, от одного из которых у него есть ключ. Леша снимает свой замок. Таким образом, на сейфе остается только замок Маши. Отправляет сейф Маше.

- Маше приходит сейф с письмом и замком, на который у нее есть ключ. Маша открывает сейф и читает письмо.

Принудительное подключение SSL

После установки сертификата сервера можно обеспечить связь безопасного канала SSL с клиентами веб-сервера. Сначала необходимо включить порт 443 для безопасного взаимодействия с веб-сайтом. Для этого выполните следующие действия:

- В консоли управления компьютером щелкните правой кнопкой мыши веб-сайт, на котором необходимо принудительно применить SSL, и выберите «Свойства».

- Выберите вкладку «Веб-сайт». В разделе «Идентификация веб-сайта» убедитесь, что поле порта SSL заполнено числом 443.

- Выберите Дополнительно. Вы должны увидеть два поля. IP-адрес и порт веб-сайта уже должны быть указаны в поле «Несколько удостоверений» для этого веб-сайта. В поле «Несколько удостоверений SSL» для этого веб-сайта выберите «Добавить», если порт 443 еще не указан. Выберите IP-адрес сервера и введите числовые значения 443 в поле порта SSL. Нажмите OK.

Теперь, когда порт 443 включен, можно применять SSL-подключения. Для этого выполните следующие действия:

-

Выберите вкладку «Безопасность каталога». В разделе «Безопасная связь» теперь доступна правка. Нажмите кнопку Изменить.

-

Выберите «Требовать безопасный канал (SSL)».

Примечание

Если указать 128-битное шифрование, клиенты, которые используют 40- или 56-битный браузер, не смогут взаимодействовать с сайтом, если не обновят уровень шифрования.

-

Откройте браузер и попробуйте подключиться к веб-серверу по стандартному http:// протоколу. Если выполняется принудительное применение SSL, вы получите следующее сообщение об ошибке:

Теперь вы можете подключаться к веб-сайту только с помощью https:// протокола.